Echo Show 5で遊びたい -分解編-

自由を求めるべく、自分好みに染められないかを探求する第一歩。Amazon Echo Show 5をはちゃめちゃにする。

Echo Show 5

Amazonが今年5月に予約販売を開始したディスプレイ付きスマートスピーカー「Echo Show 5 ⧉」をご存知か。 これはAmazoが近年、力を入れているAlexaスマートプラットフォーム構想の一端を握るスマートスピーカーEchoシリーズのうち、5.5インチの小型ディスプレイを搭載したものである。

これまでのディスプレイつきEchoの国内ラインナップは少なく、このShow 5と、より小さな2.5インチの円形ディスプレイを搭載したEcho Spot、そして10.1インチの大型ディスプレイを搭載したEcho Show(第二世代) ⧉がある。ただ、Echo Spotは取り扱いが終了しているため、現時点ではShow 5とShow(第二世代)の2種類がディスプレイつきEchoとして販売されている。 そんなEcho Show 5を、手始めに分解してみる。

目次

Amazon Echo Spot

Alexaへの不信感

これらのAlexaデバイスは声でアプリや家電を操作でき便利な反面、プライバシーに関しては不透明な部分が多くある。 音声操作の間の録音データをクラウド(Amazonのサーバー)にアップロードすることは利用規約にも書かれているが、声に限らず可能な音源を操作時以外にも収集していたという、まことしやかな話が流れてきたのだ。

スマートスピーカー登場初期から、競合より有利な状態(音声認識能力や反応精度等)になるためのには盗聴器として動かした方が賢い。多くの学習用音声データに限らず、ユーザーの個人情報から趣味など、大変に多くのことを知ることができるかだ。故に、スマートスピーカーはクラウド事業者からしたらスマート盗聴器の他にないと考えていた。

スマート盗聴器をみんな好んで買って家に設置するもんだからクラウド事業者はウハウハですよほんと

— ワンストップ申請 (@mzyy94) 2017年12月7日

案の定、噂段階だが盗聴器として用いられたとのニュースが今回世間を賑わせたのだ。そしてこの噂は技術的に可能である上に、ほとんどのスマートデバイスは暗号化されたネットワークでデータを送受信しているため、通信内容を精査できずに疑いを晴らすのは難しい。噂のソースは不明瞭だが、信憑性がゼロとは言い難い状況から、スマートスピーカーなんて使うものかと強い意志を固めることとなった。

余談はここら辺にして、本題に入ろう。

Echo Show 5を自由に使う

先に掲載したEcho Spotの取り扱い終了を示すスクリーンショットからも分かるように、スマートスピーカーなんて使うまいと言っていながら、Echo SpotとEcho Show 5を持っている。 これには理由があって、Alexaとして欲しかったのではなく、小さな小型ディスプレを備える魅力的な解析心をくすぐられるハードウェアとして購入した次第である。 実際、これまでスマートスピーカーとしては使っておらず、開封後数十分で分解バラバラにしてきた。

自由とは

スマートスピーカーにおける自由な利用とは、先のような盗聴の危険がなく、自分の管理下における状態のことを指す。これを叶えるため、次から述べる取り組みを行なった。

Echo Show 5の周辺情報収集

何事も先ずは情報収集から始める。 Echo Show 5は、使われているプロセッサや対応無線方式などのハードウェア情報が、丁寧にもAmazonの販売ページに記載されている。

ここから得られるは、プロセッサにMediaTek MT 8163を採用し、Wi-Fi 5 の5GHz対応であるとの情報だ。

そしてAmazonの開発者ページやGitHubを調べていくと、MediaTek MT 8163 を搭載するEcho Show 5のOSがFire OS 6であるという情報を集められる。

- Fireタブレットのデバイス仕様(カスタムテーブル) | Fireタブレット ⧉

- Fireタブレットのデバイス仕様(全一覧) | Fireタブレット ⧉

- firefox-echo-show/device_reference.md at master · mozilla-mobile/firefox-echo-show · GitHub ⧉

そしてこのFire OS 6とは、Android 7.1.2 Nougatをフォークとしたものを源流とし、Amazonデバイスに適した形に手を加えられているものである。 Android搭載なので、いじりがいがありそう。しかしそんな簡単にいじられるようになってはいない。fastbootは使えても、一般権限ではadb ⧉は使えないようにしてあるのだ。

分解して高い権限を得られないかどうか、ハードウェアから探ってみることにした。

分解

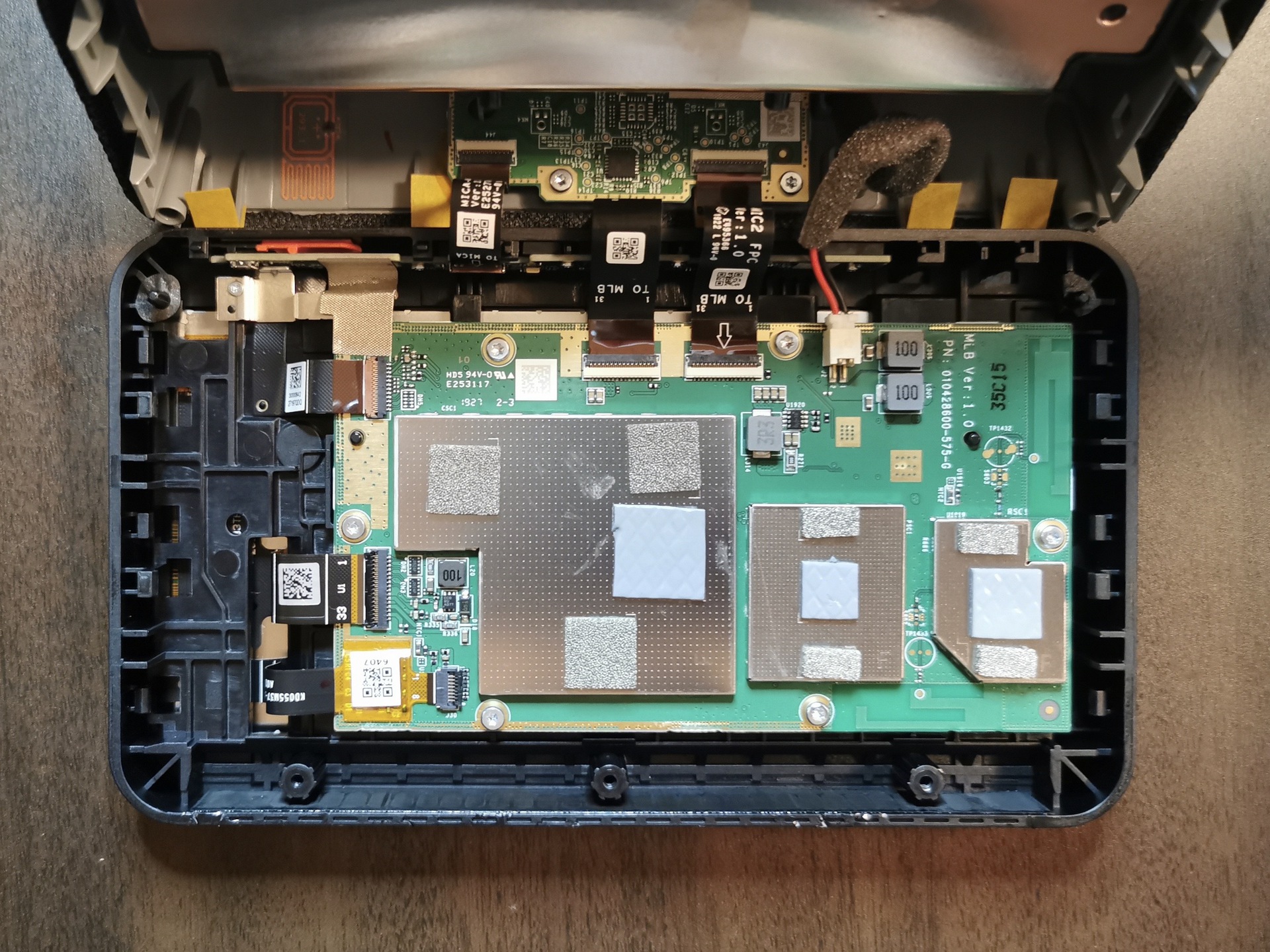

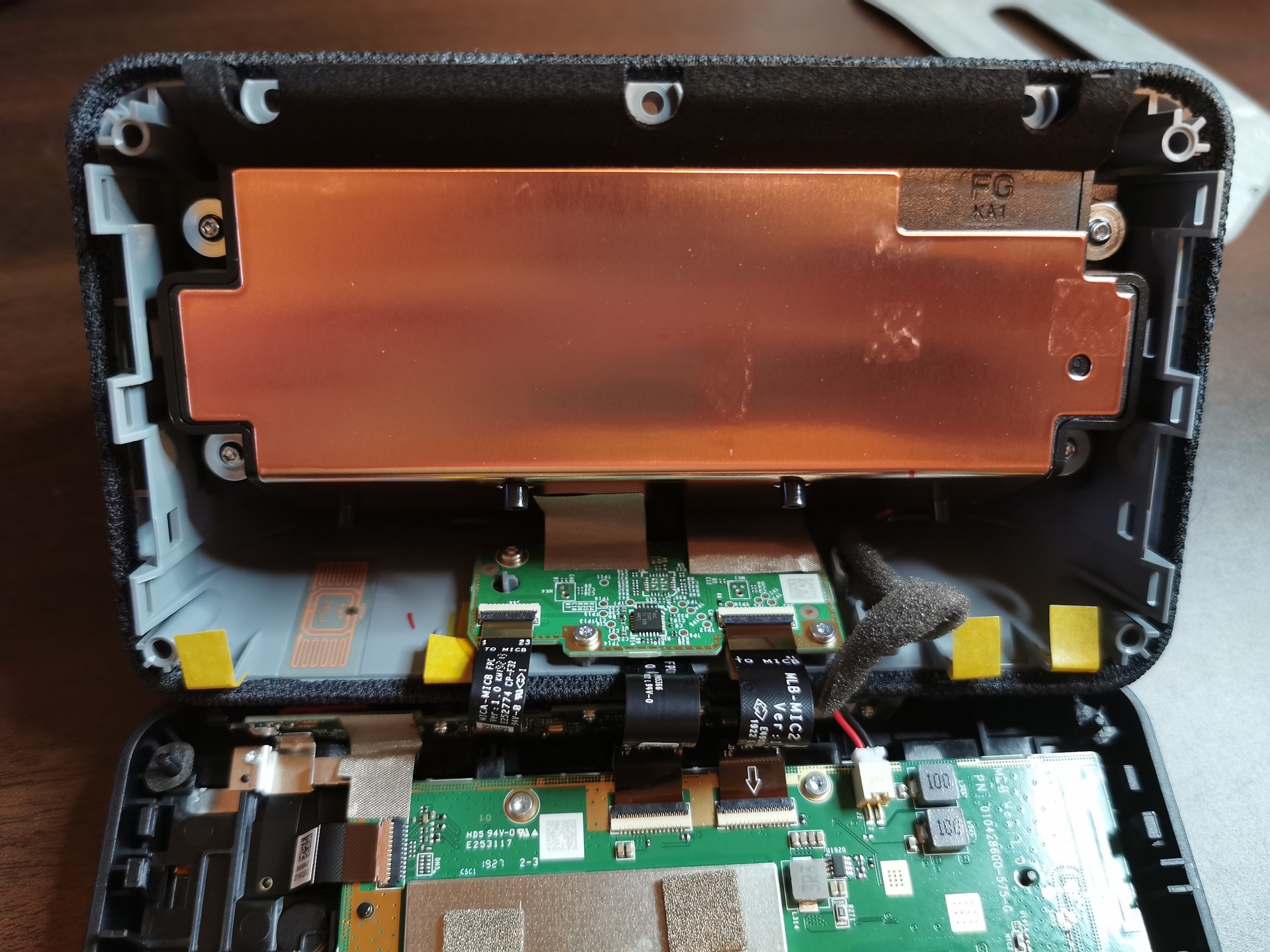

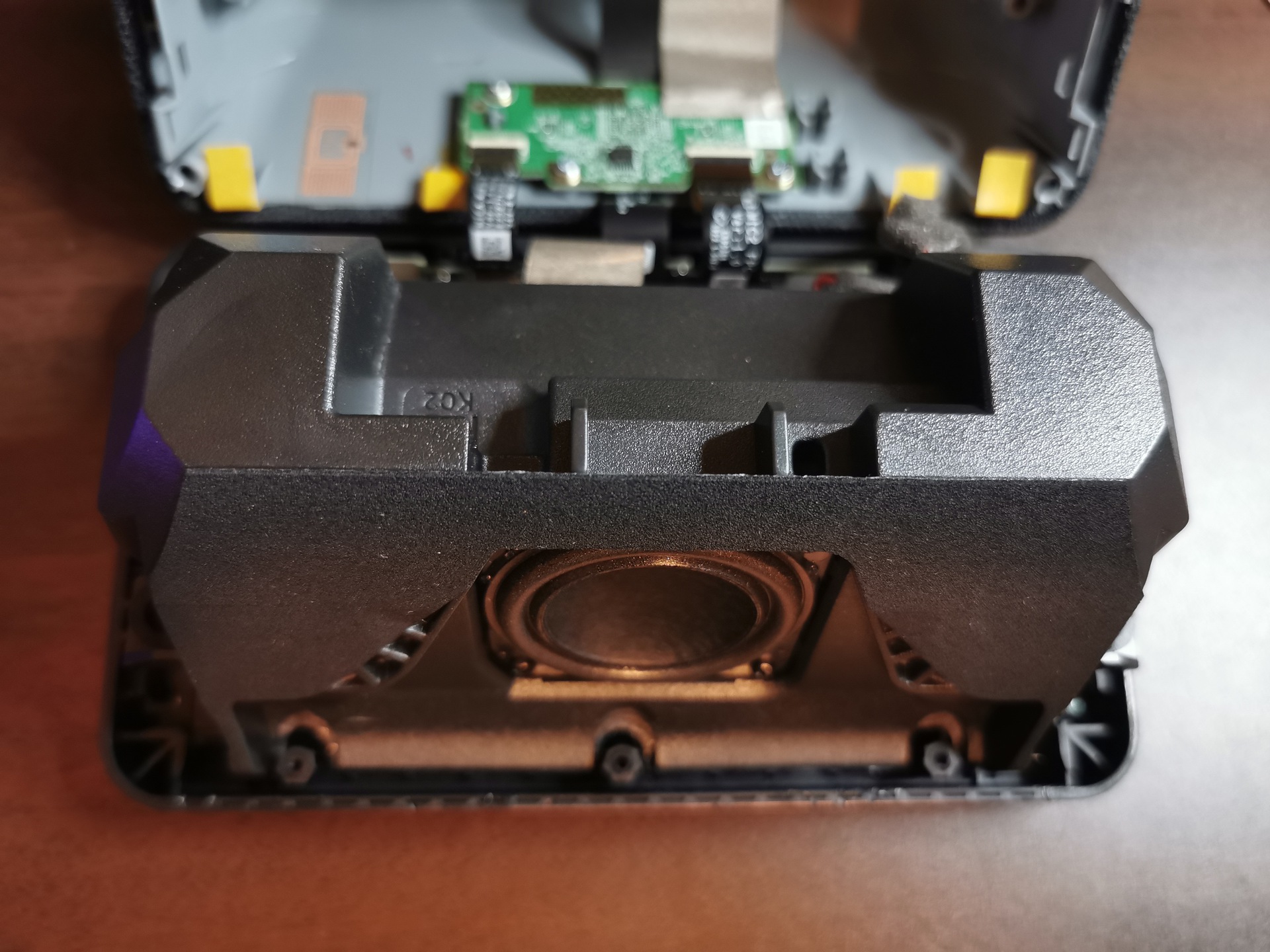

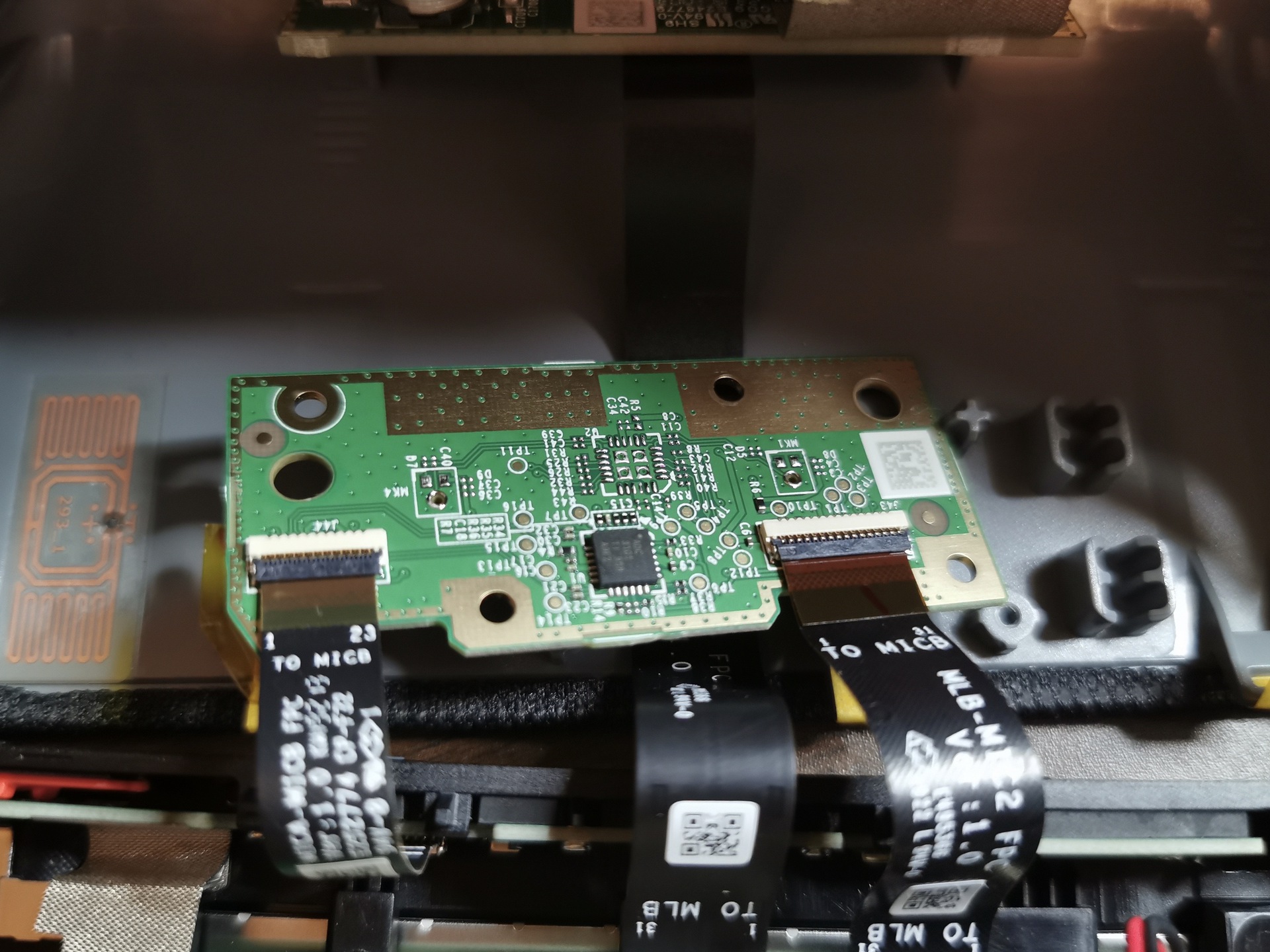

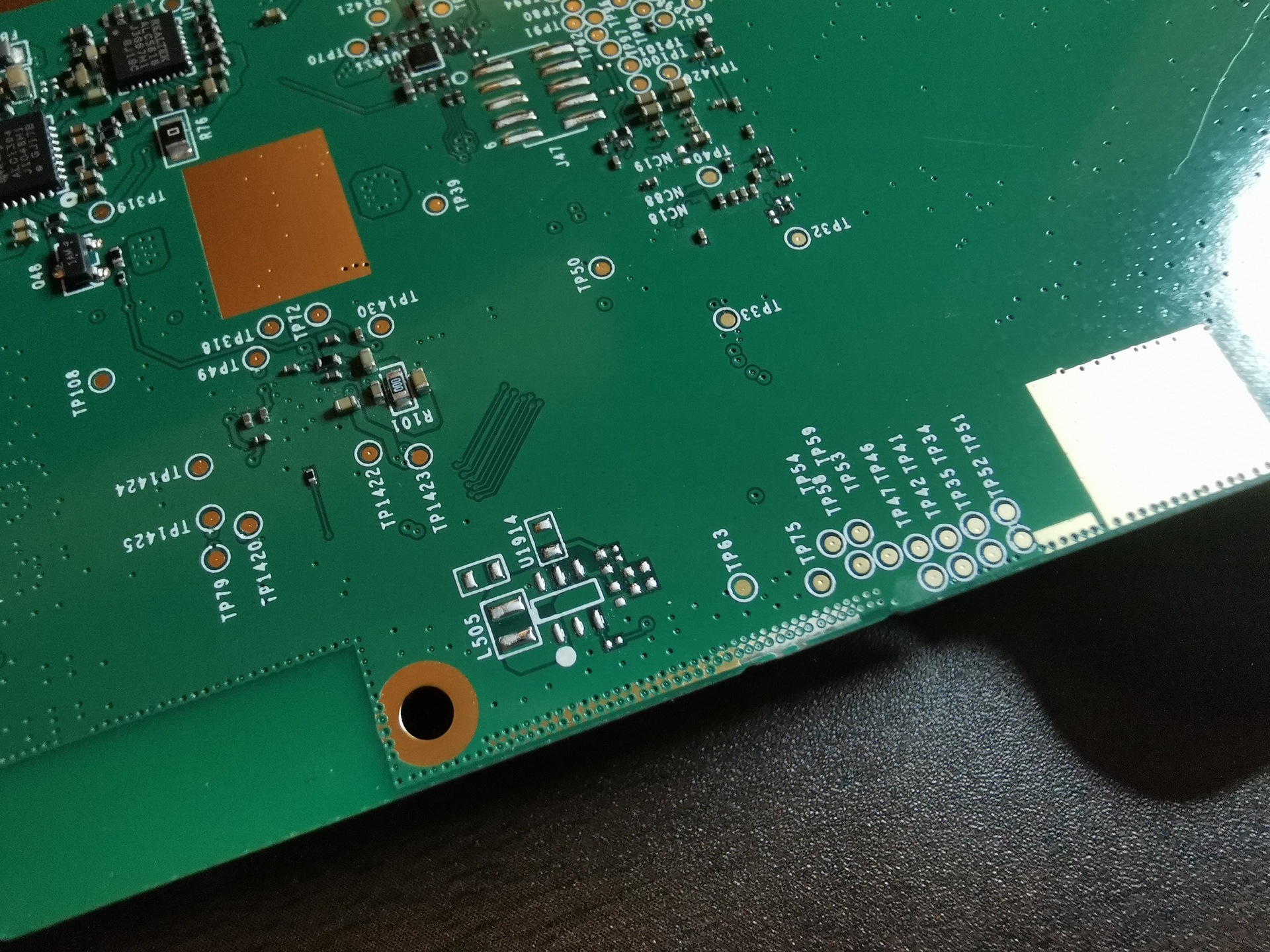

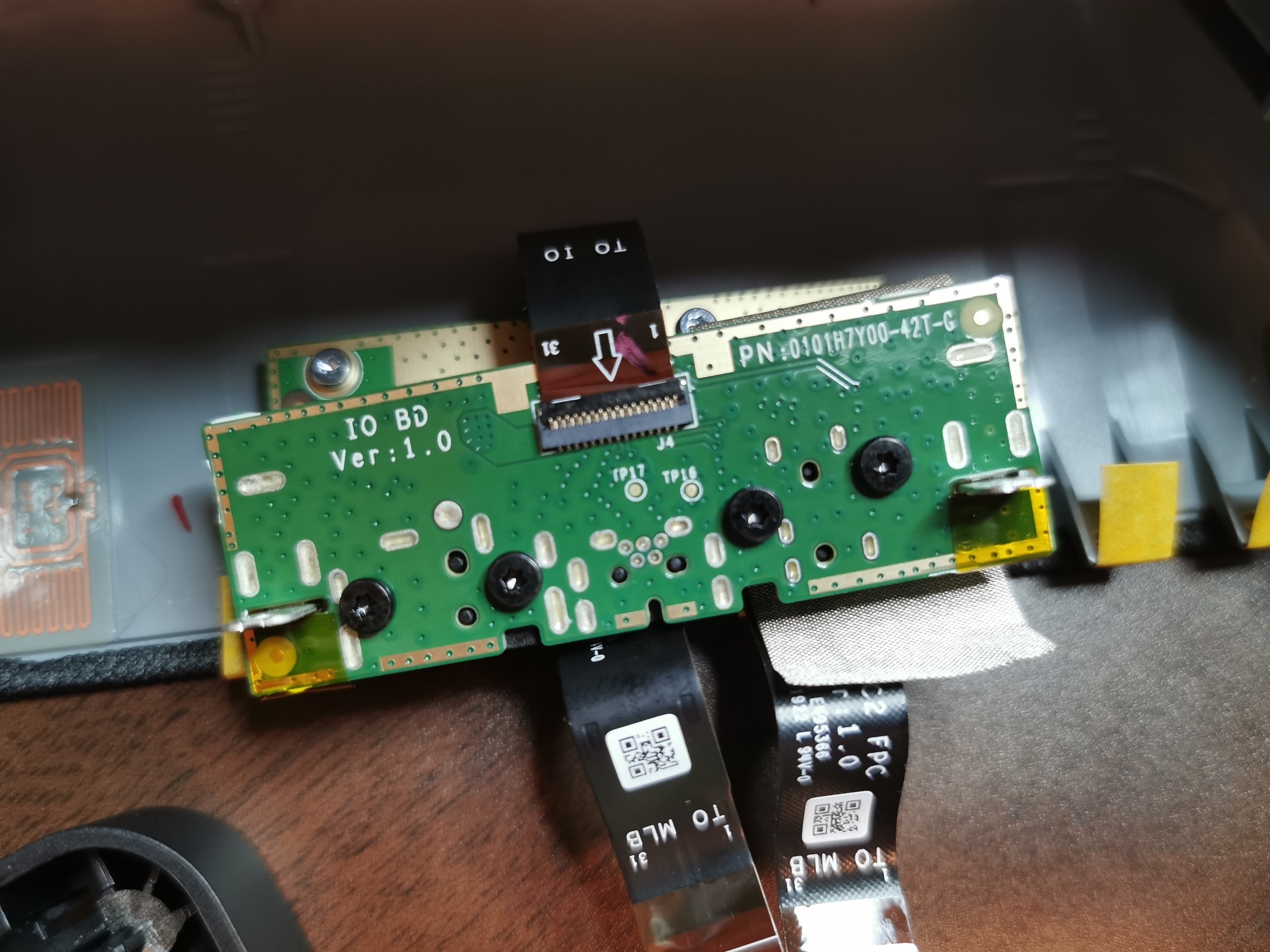

ザザーっと写真だけ 滑り止めシートを剥がすとT6ネジが現れるので、簡単に開けられる。 こういう電動ねじ回しだと楽に開けられた。

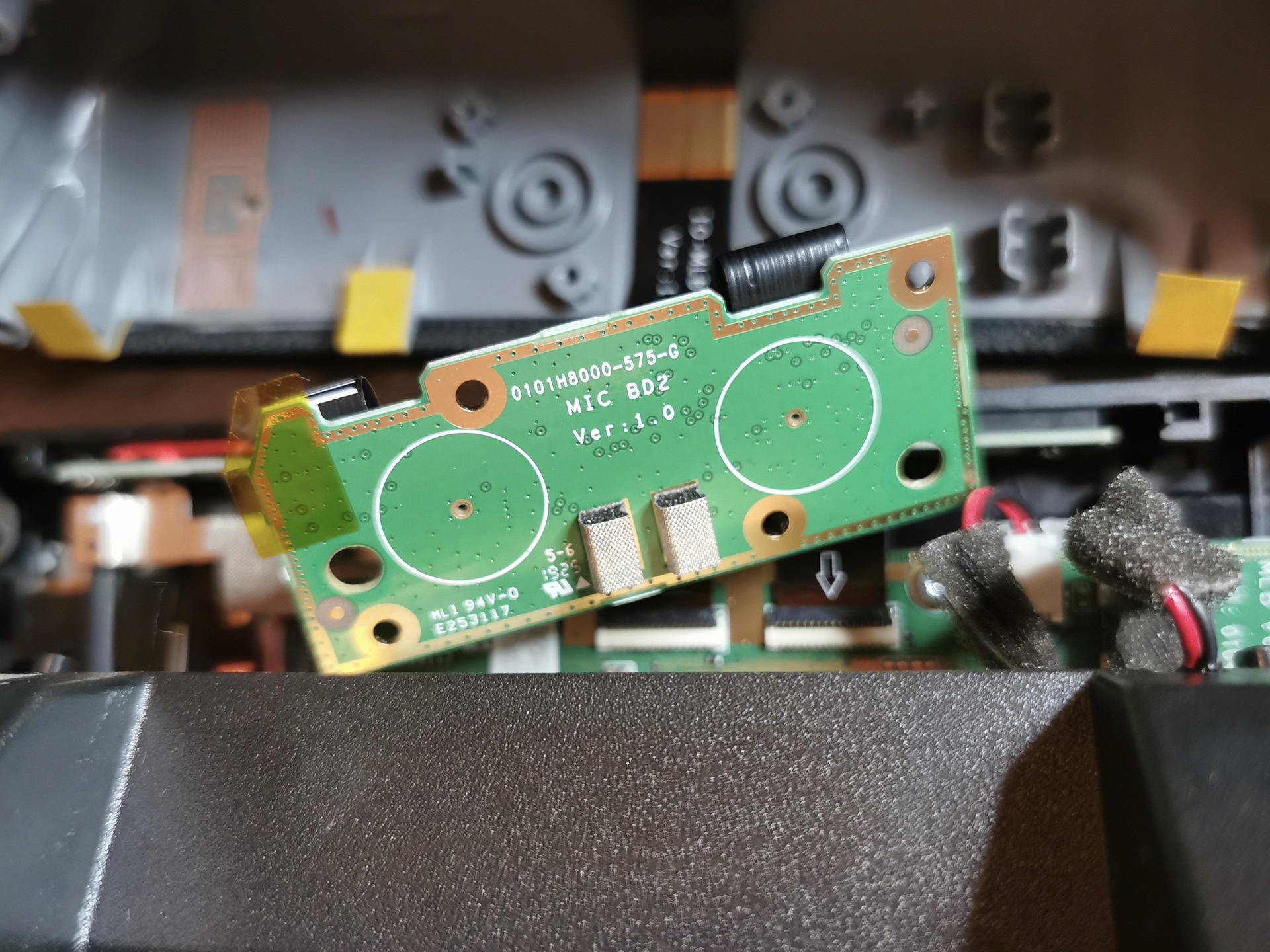

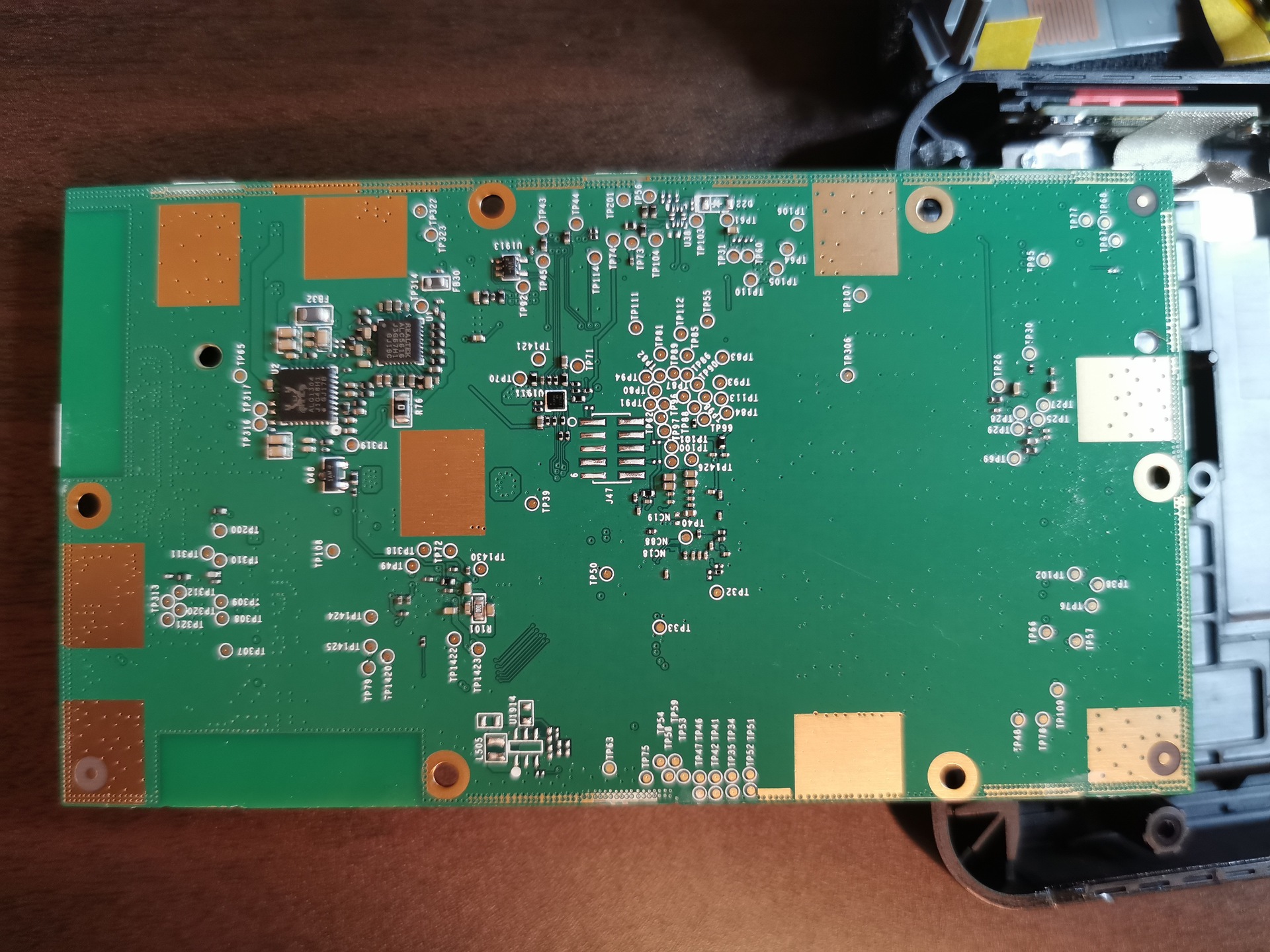

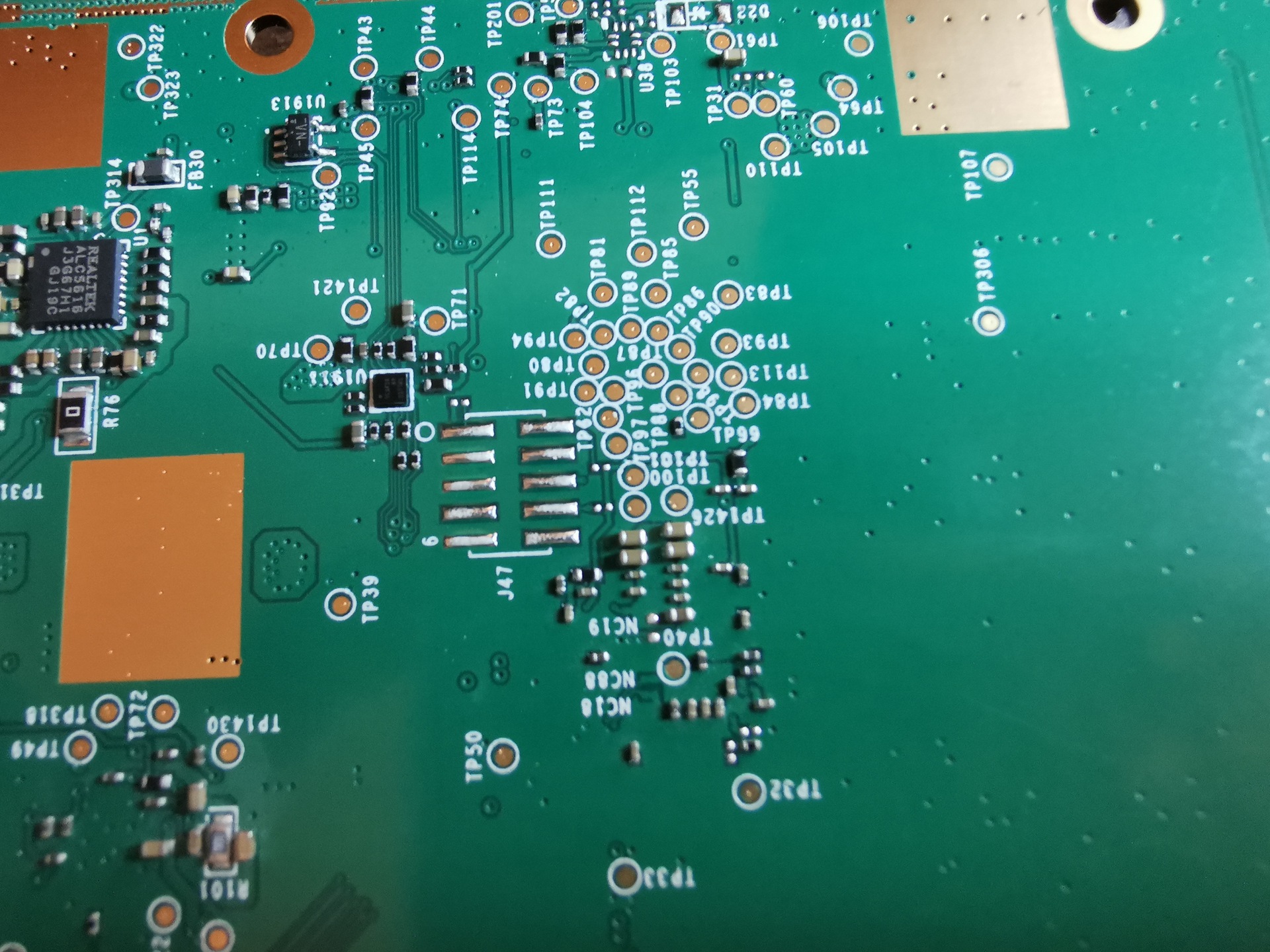

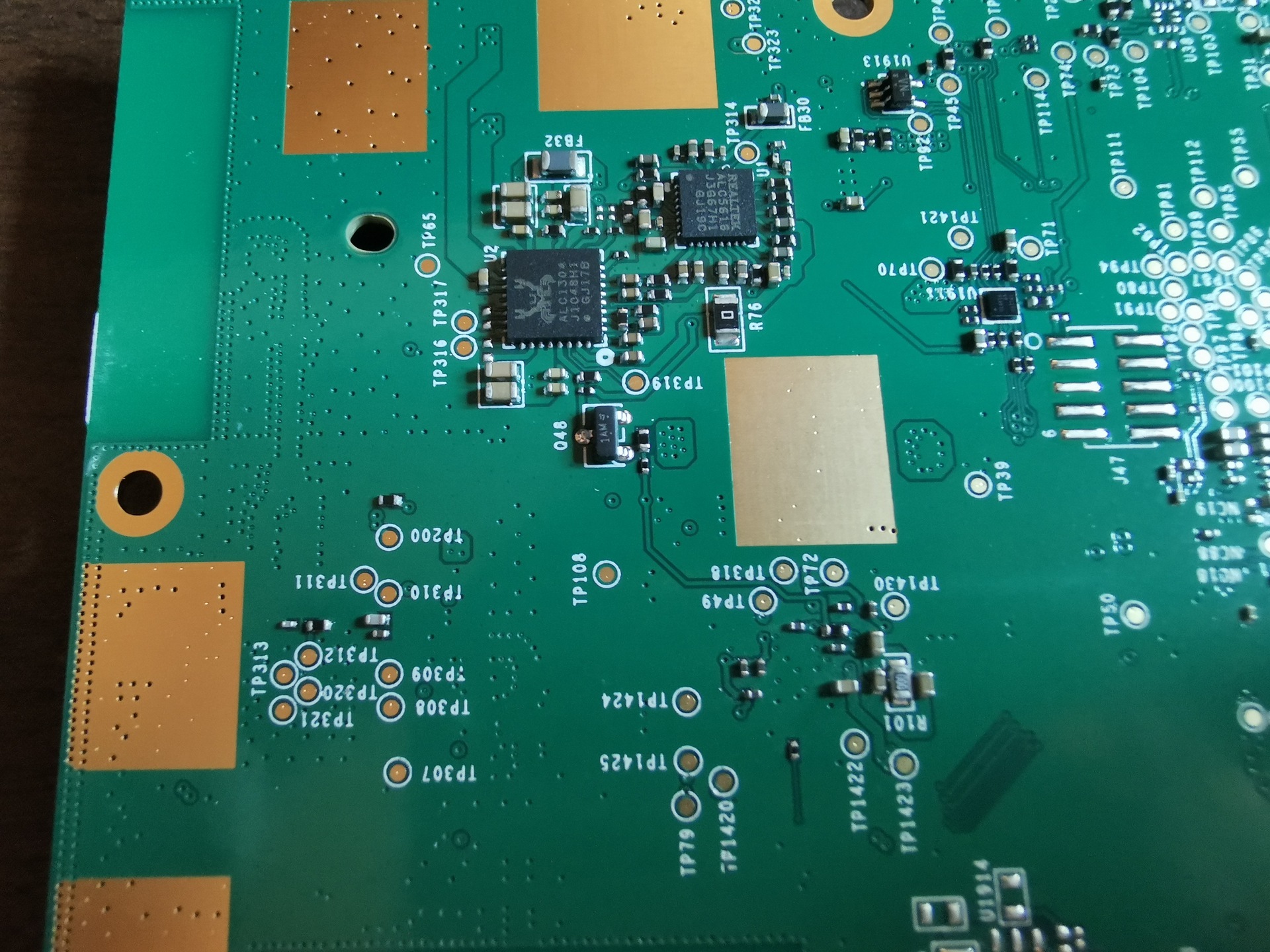

いろいろな基板があらわになってかわいい。テストパッドくらいかな、ぱっと見でいじる道筋は。 シールドの下へのアクセスや、フラッシュメモリへの直アクセスをしてadb有効化とかできないものか。 解析には時間がかかる。趣味となると尚更時間がとれない。続きはいつになることやら。この前のセキュリティコンテストでのJailbreak手法とかもやりたいね。